Améliorez votre expérience VPN avec Ivanti Neurons for Secure Access, plateforme unifiée qui intègre de façon transparente Ivanti Connect Secure et Ivanti Neurons for Zero Trust Access. Exploitez la puissance d’une gestion centralisée dans le Cloud pour obtenir des insights en temps réel, optimiser la gestion des accès et renforcer la sécurité sur tout votre réseau. Prenez le contrôle pour exploiter avec succès ce nouveau paysage digital illimité.

Une base unique

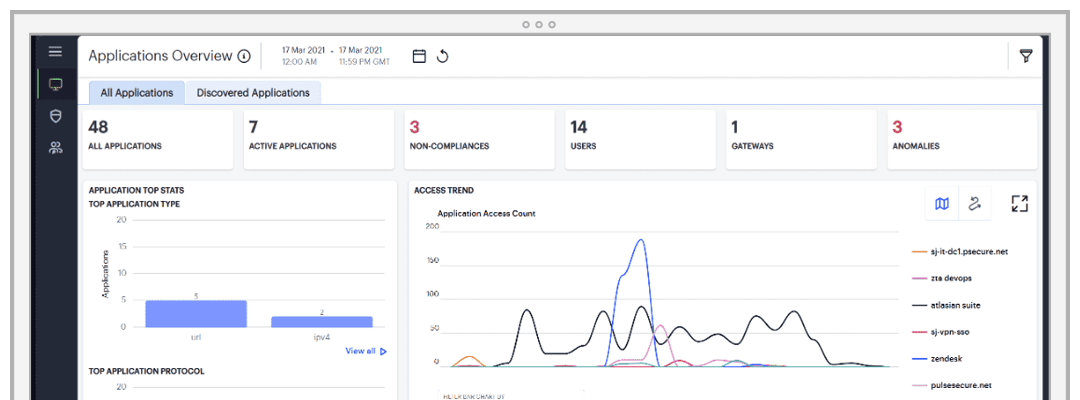

Vous disposez d'une interface Cloud unique pour gérer tous les aspects des passerelles Connect Secure et/ou des passerelles Zero Trust Access. La plupart des fournisseurs utilisent des clients distincts pour le VPN, les passerelles logicielles et les accès. Ivanti Neurons for Secure Access permet de gérer les passerelles VPN existantes et nouvelle génération, et peut coexister avec des offres VPN tierces.